随着AIGC、多模态大模型等技术的广泛应用,企业对AI的依赖程度日益加深,数据安全风险也随之凸显。敏感训练数据外泄、模型提示词遭滥用、内部人员借AI工具违规操作……这些新型威胁正悄然滋生。

面对这些挑战,中孚网络流量检测系统凭借全流量可视化、智能化风险识别等核心能力,成为企业规范AI使用、防控数据安全风险的重要支撑。

网络流量检测

AI驱动的全流量感知与风险识别技术

中孚网络流量检测系统是一位敏锐的观察者,实时监测全网流量,对所有通信行为进行深度分析,在不中断业务的前提下,实现对网络活动的全面掌控。在AI密集使用的环境中 ,这种方式优势尤为突出:

无需改造现有系统,可快速上线,适配混合云、私有化部署等多种AI架构,避免对AI推理和训练业务造成延迟影响。

无论员工使用本地大模型还是调用云端API(如通义千问、Claude、OpenAI),所有交互流量尽在掌握,实现对AI使用行为的全面监控。

结合行为基线分析和AI算法,能够及时发现异常流量模式,识别潜在的安全威胁。

典型风险场景

三大安全威胁与防控策略

员工可能将客户资料、源代码等敏感信息输入ChatGPT等公共大模型进行处理。行业分析普遍认为,内部员工无意或恶意操作是导致数据泄露的主要风险源之一。

典型案例

某头部金融机构因员工误输客户征信数据至GenAI工具,致10万条信息被缓存,涉嫌违反《个人信息保护法》,面临监管处罚风险。随着开源工具普及,某科技公司员工通过OpenClaw加密传输研发数据,造成业务数据外泄。

防控要点

建立AI使用行为基线,识别异常数据传输模式

监控API交互协议及异常端口活动

及时发现未授权数据外传行为

典型案例

某制造业员工利用AI深度伪造高管邮件,指令财务部门向陌生账户转账,造成企业直接经济损失超500万元,相关行为违反《生成式人工智能服务管理暂行办法》。

防控要点

分析用户与AI平台的交互频率和内容特征

监控大量生成合同、公文格式文本的行为

及时阻断高风险操作并发出安全警报

在私有化部署AIGC或OpenCLIP等多模态模型时,攻击者可通过内部账号窃取训练数据集,或注入恶意样本实施“数据投毒”攻击。

典型案例

攻击者在 GitHub 等开源仓库中植入隐藏指令或恶意文本,被模型训练过程采集形成污染数据。典型如“Basilisk Venom”事件,模型在训练阶段被植入后门,在特定触发语句下绕过安全机制并输出恶意内容,且可在离线环境中生效,隐蔽性强、影响范围广。

防控要点

监控内外部大规模数据传输活动

识别非工作时间、非常规路径的异常数据外传

发现越权下载、高频拉取等可疑活动

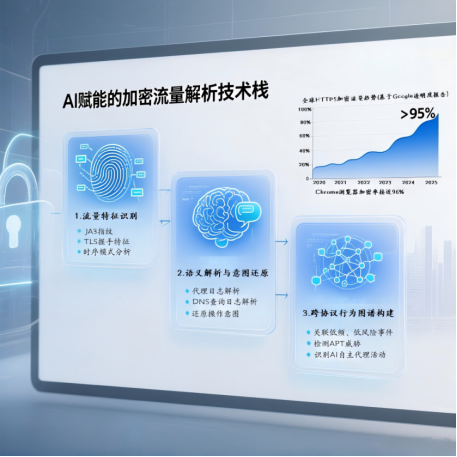

加密流量分析

AI驱动的智能检测技术

根据Google透明度报告及 W3Techs 监测,截至2025年底,全球Web流量中HTTPS加密比例已稳定超 95%。这一高比例加密态势使得传统依赖深度包检测(DPI)的安全设备面临"加密盲区"挑战。

在此背景下,中孚网络流量检测系统通过AI驱动的元数据分析与流量行为建模,实现对加密流量的风险洞察,尤其针对具备自主加密隧道能力的智能体工具(如 OpenClaw):

通过JA3指纹、TLS握手特征(如Cipher Suites、Extensions、Key Exchange参数)及时序模式(burstiness、packet size distribution)识别隐蔽通信通道。即使流量经过加密,其独特的流量特征仍然可以被识别和分析。

利用大语言模型对代理日志、DNS查询(如DoH/DoT请求中的SNI信息)进行语义解析,还原用户操作意图与目标服务。通过对元数据的深度分析,即使无法解密内容,也能理解通信的真实目的。

构建跨协议行为图谱,关联低频、低风险事件(如异常时间访问、非常规User-Agent),提升对高级持续性威胁(APT)与AI自主代理活动的检出精度。通过多维度数据的关联分析,发现隐藏在正常流量中的异常行为。

AIGC不是洪水猛兽,但需建立匹配的安全体系。中孚网络流量检测系统凭借全流量可视化、智能化风险识别等核心能力,成为企业拥抱AI时代的重要技术支撑。

发展与安全并重是新时代的重要理念。在推动AI技术应用的同时,必须高度重视数据安全和合规管理。建议部署AIGC、RAG等工具的企业尽快引入中孚网络流量检测系统,构建主动防御体系,让AI技术在安全可控的环境中发挥更大价值,为企业数字化转型筑牢安全防线。